質問 1:Which Windows CLI tool can identify the command-line options being passed to a program at startup?

A. Tasklist

B. netstat

C. attrib

D. WMIC

正解:D

質問 2:The security team wants to detect connections that can compromise credentials by sending them in plaintext across the wire. Which of the following rules should they enable on their IDS sensor?

A. alert tcp any any <> any 6000: (msg:X-Windows session; flow:from_server,established;nocase;classtype:misc-attack;sid:101;rev:1;)

B. alert tcp any 23 <> any 23 (msg:Telnet shell; class type:misc-attack;sid:100; rev:1;)

C. alert udp any any <> any 5060 (msg:VOIP message; classtype:misc-attack;sid:113; rev:2;)

D. alert tcp any 22 <> any 22 (msg:SSH connection; class type:misc-attack;sid: 122:rev:1;)

正解:B

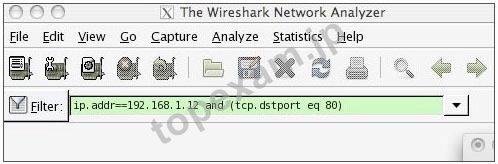

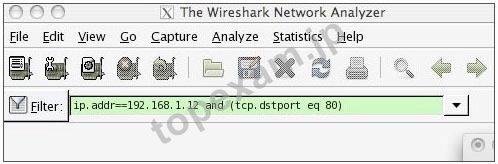

質問 3:What information would the Wireshark filter in the screenshot list within the display window?

A.

A. Only HTTP traffic to or from IP address 192.168.1.12 that is also destined for port 80

B. Only traffic with a source address of 192.168.1.12 to or from port 80

C. Only traffic to or from IP address 192.168.1.12 and destined for port 80

D. Only traffic with a destination address of 192.168.1.12 to or from port 80

正解:C

質問 4:Which statement below is the MOST accurate about insider threat controls?

A. Both detective and preventative controls prevent insider attacks.

B. Classification of information assets helps identify data to protect.

C. Security awareness programs have a minimal impact on reducing the insider threat.

D. Rotation of duties makes an insider threat more likely.

E. Separation of duties encourages one employee to control a great deal of information.

正解:B

解説: (Topexam メンバーにのみ表示されます)

質問 5:Requiring background checks for employees who access protected data is an example of which type of data loss control?

A. Identification

B. Prevention

C. Mitigation

D. Monitoring

正解:B

解説: (Topexam メンバーにのみ表示されます)

質問 6:What would be the output of the following Google search?

filetype:doc inurl:ws_ftp

A. Websites running ws_ftp that allow anonymous logins

B. Documents available on the ws_ftp.com domain

C. Websites hosting the ws_ftp installation program

D. Documents found on sites with ws_ftp in the web address

正解:D

質問 7:How does an Nmap connect scan work?

A. It sends a SYN, waits for a ACK, then sends a RST.

B. It sends a SYN, waits for a SYN/ACK, then sends a ACK

C. It sends a SYN, waits for a SYN/ACK, then sends a RST.

D. It sends a SYN, waits for a ACK, then sends a SYN/ACK.

正解:C

解説: (Topexam メンバーにのみ表示されます)

質問 8:In order to determine if network traffic adheres to expected usage and complies with technical standards, an organization would use a device that provides which functionality?

A. CRC checking

B. Signature matching

C. Protocol anomaly detection

D. Forward error correction

E. Stateful packet filtering

正解:C

解説: (Topexam メンバーにのみ表示されます)

質問 9:Which of the following is best defined as "anything that has the potential to target known or existing vulnerabilities in a system?"

A. Gateway

B. Vector

C. Threat

D. Exploit

正解:B

安全的な支払方式を利用しています

Credit Cardは今まで全世界の一番安全の支払方式です。少数の手続きの費用かかる必要がありますとはいえ、保障があります。お客様の利益を保障するために、弊社のGCED問題集は全部Credit Cardで支払われることができます。

領収書について:社名入りの領収書が必要な場合、メールで社名に記入していただき送信してください。弊社はPDF版の領収書を提供いたします。

弊社は無料GIAC GCEDサンプルを提供します

お客様は問題集を購入する時、問題集の質量を心配するかもしれませんが、我々はこのことを解決するために、お客様に無料GCEDサンプルを提供いたします。そうすると、お客様は購入する前にサンプルをダウンロードしてやってみることができます。君はこのGCED問題集は自分に適するかどうか判断して購入を決めることができます。

GCED試験ツール:あなたの訓練に便利をもたらすために、あなたは自分のペースによって複数のパソコンで設置できます。

弊社のGIAC GCEDを利用すれば試験に合格できます

弊社のGIAC GCEDは専門家たちが長年の経験を通して最新のシラバスに従って研究し出した勉強資料です。弊社はGCED問題集の質問と答えが間違いないのを保証いたします。

この問題集は過去のデータから分析して作成されて、カバー率が高くて、受験者としてのあなたを助けて時間とお金を節約して試験に合格する通過率を高めます。我々の問題集は的中率が高くて、100%の合格率を保証します。我々の高質量のGIAC GCEDを利用すれば、君は一回で試験に合格できます。

一年間の無料更新サービスを提供します

君が弊社のGIAC GCEDをご購入になってから、我々の承諾する一年間の更新サービスが無料で得られています。弊社の専門家たちは毎日更新状態を検査していますから、この一年間、更新されたら、弊社は更新されたGIAC GCEDをお客様のメールアドレスにお送りいたします。だから、お客様はいつもタイムリーに更新の通知を受けることができます。我々は購入した一年間でお客様がずっと最新版のGIAC GCEDを持っていることを保証します。

TopExamは君にGCEDの問題集を提供して、あなたの試験への復習にヘルプを提供して、君に難しい専門知識を楽に勉強させます。TopExamは君の試験への合格を期待しています。

GIAC GCED 認定試験の出題範囲:

| トピック | 出題範囲 |

|---|

| トピック 1 | - Demonstrate an understanding of using logs and flows in network forensics

- demonstrate an understanding of commonly-used network protocols

|

| トピック 2 | - Demonstrate knowledge of devices that are used to monitor networks

- Demonstrate an understanding of methods and practices of digital forensics

|

| トピック 3 | - Demonstrate an understanding of and proficiency using penetration testing and vulnerability assessment tools

- Malware Analysis Concepts and Basic Analysis Techniques

|

| トピック 4 | - Demonstrate an understanding of interactive malware behavior analysis

- Demonstrate knowledge of audit techniques and the Center for Internet Security's benchmarks

|

参照:https://www.giac.org/certification/certified-enterprise-defender-gced

弊社は失敗したら全額で返金することを承諾します

我々は弊社のGCED問題集に自信を持っていますから、試験に失敗したら返金する承諾をします。我々のGIAC GCEDを利用して君は試験に合格できると信じています。もし試験に失敗したら、我々は君の支払ったお金を君に全額で返して、君の試験の失敗する経済損失を減少します。

PDF版 Demo

PDF版 Demo

品質保証TopExamは我々の専門家たちの努力によって、過去の試験のデータが分析されて、数年以来の研究を通して開発されて、多年の研究への整理で、的中率が高くて99%の通過率を保証することができます。

品質保証TopExamは我々の専門家たちの努力によって、過去の試験のデータが分析されて、数年以来の研究を通して開発されて、多年の研究への整理で、的中率が高くて99%の通過率を保証することができます。 一年間の無料アップデートTopExamは弊社の商品をご購入になったお客様に一年間の無料更新サービスを提供することができ、行き届いたアフターサービスを提供します。弊社は毎日更新の情況を検査していて、もし商品が更新されたら、お客様に最新版をお送りいたします。お客様はその一年でずっと最新版を持っているのを保証します。

一年間の無料アップデートTopExamは弊社の商品をご購入になったお客様に一年間の無料更新サービスを提供することができ、行き届いたアフターサービスを提供します。弊社は毎日更新の情況を検査していて、もし商品が更新されたら、お客様に最新版をお送りいたします。お客様はその一年でずっと最新版を持っているのを保証します。 全額返金弊社の商品に自信を持っているから、失敗したら全額で返金することを保証します。弊社の商品でお客様は試験に合格できると信じていますとはいえ、不幸で試験に失敗する場合には、弊社はお客様の支払ったお金を全額で返金するのを承諾します。(

全額返金弊社の商品に自信を持っているから、失敗したら全額で返金することを保証します。弊社の商品でお客様は試験に合格できると信じていますとはいえ、不幸で試験に失敗する場合には、弊社はお客様の支払ったお金を全額で返金するのを承諾します。( ご購入の前の試用TopExamは無料なサンプルを提供します。弊社の商品に疑問を持っているなら、無料サンプルを体験することができます。このサンプルの利用を通して、お客様は弊社の商品に自信を持って、安心で試験を準備することができます。

ご購入の前の試用TopExamは無料なサンプルを提供します。弊社の商品に疑問を持っているなら、無料サンプルを体験することができます。このサンプルの利用を通して、お客様は弊社の商品に自信を持って、安心で試験を準備することができます。